Sistem keamanan komputer merupakan sebuah upaya yamg

dilakukan untuk mengamankan kinerja, fungsi atau proses komputer. Sistem keamanan

komputer berguna untuk menjaga komputer dari hacker (penjahat dunia maya).

Adapun fungsi sistem keamanan komputer adalah untuk menjaga sumber daya sistem

agar tidak digunakan, modifikasi, interupsi, dan diganggu oleh orang lain.

Keamanan bisa diidentifikasikan dalam masalah teknis, manajerial, legalitas,

dan politis.

Keamanan komputer adalah suatu cabang teknologi yang

dikenal dengan nama keamanan informasi yang diterapkan pada komputer. Sasaran

keamanan komputer antara lain adalah sebagai perlindungan informasi terhadap

pencurian atau korupsi, atau pemeliharaan ketersediaan, seperti dijabarkan

dalam kebijakan keamanan.

Keamanan komputer memberikan persyaratan terhadap

komputer untuk membentuk pembatasan apa yang tidak boleh dilakukan oleh komputer.

Karena pembatasan terancang akan menyulitkan komputer bekerja secara maksimal.

Tetapi dengan persyaratan yang menyulitkn sistem akan terciptanya suatu

strategi teknis yang menjaga kinerja sistem komputer.

Pendekatan yang umum

dilakukan untuk meningkatkan keamanan komputer antara lain :

1.

Membatasi akses fisik terhadap komputer

2.

Menerapkan mekanisme pada perangkat

keras

3.

Sistem operasi untuk keamanan komputer

4.

Membuat strategi pemrograman untuk

menghasilkan program komputer yang dapat dihandalkan

A. LINGKUP

SEKURITI DALAM SISTEM KOMPUTER

Pada era

komputer saat ini, lingkup sekuriti dari suatu sistem komputer mencakup hal-hal

yang berkaitan dengan :

Ø

Sekuriti

Fisik, yaitu fasilitas komputer harus diletakkan pada tempat yang dapat

dikontrol, karena kemungkinan penyalahgunaan dapat terjadi (user yang tidak

disiplin meninggalkan komputer dalam keadaan hidup, sehingga orang yang tidak

berhak dapat menggunakan fasilitas komputer tersebut).

Ø

Sekuriti

Akses, yaitu seluruh akses terhadap sistem komputer secara administrasi harus

terkontrol dan terdokumentasi, sehingga apabila ada suatu permasalahan dapat

diketahui penyebabnya dan mencari solusi pemecahannya.

Ø

Sekuriti

File/Data, untuk file/data yang sensitif dan bersifat rahasia, diperlukan akses

dan bahkan dapat dibuatkan suatu kode sandi tertentu, sehingga apabila

file/data tersebut dicuri, isi informasinya tidak dapat mudah didapatkan.

Ø

Sekuriti

Jaringan, dengan pemanfaatan jaringan "public", data yang

ditransmisikan dalam jaringan harus aman dari kemungkinan dapat diketahui isi

informasinya, sehingga untuk informasi yang sensitif harus dibuatkan kode sandi

tertentu untuk pengamanannya pada saat transmisi.

Lingkup Sekuriti dalam Sistem Komputer

|

B. ANCAMAN

SEKURITI SISTEM KOMPUTER

Di dalam

mempelajari permasalahan sekuriti, beberapa aspek yang perlu diketahui adalah

aspek yang berhubungan dengan persyaratan sekuriti dan aspek yang berhubungan

dengan ancaman terhadap sekuriti.

1. Aspek

yang berhubungan dengan persyaratan sekuriti adalah:

Ø

Secrecy,

yaitu yang berhubungan dengan akses membaca data dan informasi. Data dan

informasi di dalam suatu sistem komputer hanya dapat diakses dan dibaca oleh

orang yang berhak.

Ø

Integrity,

yaitu yang berhubungan dengan akses merubah data dan informasi. Data dan

informasi yang berada didalam suatu sistem komputer hanya dapat dirubah oleh

orang yang berhak.

Ø

Availability,

yaitu yang berhubungan dengan ketersediaan data dan informasi. Data dan

informasi yang berada dalam suatu sistem komputer tersedia dan dapat

dimanfaatkan oleh orang yang berhak.

2. Aspek

yang berhubungan dengan ancaman terhadap sekuriti adalah:

Ø

Interruption,

merupakan ancaman terhadap availability, yaitu : data dan informasi yang berada

dalam sistem komputer dirusak atau dibuang, sehingga menjadi tidak ada dan

tidak berguna, contohnya : harddisk yang dirusak, memotong line komunikasi,

dll.

Ø

Interception,

merupakan ancaman terhadap secrecy, yaitu: orang yang tidak berhak berhasil

mendapatkan akses informasi dari dalam sistem komputer, contohnya dengan

menyadap data yang melalui jaringan public (wiretapping) atau mengkopi secara

tidak sah file atau program.

Ø

Modification,

merupakan ancaman terhadap integrity, yaitu : orang yang tidak berhak tidak

hanya berhasil mendapatkan akses informasi dari dalam sistem komputer,

melainkan juga dapat melakukan perubahan terhadap informasi, contohnya :

merubah program, dll.

Ø

Fabrication,

merupakan ancaman terhadap integrity, yaitu : prang yang tidak berhak menitu

atau memalsukan suatu obyek ke dalam sistem, contohnya : menambahkan suatu

record ke dalam file.

Aspek Ancaman Terhadap Sekuriti

|

Secara garis besar, ancaman terhadap

sekuriti suatu sistem komputer dapat dilihat pada tabel di bawah ini :

C. ENKRIPSI

Enkripsi

adalah proses encoding (pengkodean/penyandian) sebuah pesan dan proses tersebut

bisa mengambil berbagai macam bentuk.

Microsoft

memiliki definisi yang bagus mengenai enkripsi ini, yaitu:

Enkripsi adalah

nama yang diberikan untuk proses penerapan algoritma pada sebuah pesan yang

mana proses tersebut akan mengacak data di dalamnya sehingga sangat sulit dan

memakan waktu apabila data hasil enkripsi tersebut disimpulkan tanpa mengetahui

kode/sandi khusus. Ditambah, algoritma tersebut biasanya melibatkan data

rahasia tambahan yang disebut kunci, yang mencegah pesan untuk disimpulkan

bahkan jika algoritma tersebut sudah umum dan dikenal oleh publik.

Sejarah

Enkripsi di Era Modern

Hari ini

orang orang tidak memiliki metode enkripsi yang baik untuk mengamankan

komunikasi di dunia elektronik.

Lucifer adalah nama yang diberikan beberapa

orang block cipher saat awal-awal, dikembangkan oleh Horst Feistel bersama

teman-temannya di IBM.

Data

Encryption Standard (DES) adalah sebuah block cipher (bentuk dari enkripsi rahasia yang dibagikan)

dipilih oleh National Bureau of Standards sebagai Federal Information

Processing Standard (FIPS) di Amerika pada tahun 1976 yang kemudian

digunakan secara luas dan mendunia.

Kekhawatiran

tentang keamanan dan perkembangan operasi dari DES yang lambat membuat peneliti

software termotivasi untuk mengusulkan berbagai alternatif desain dari block

cipher, muncul pada akhir tahun 1980an dan awal 1990an. Sebagai contoh ada RC5,

Blowfish, IDEA, NewDES, SAFER, CAST5 dan FEAL.

Algoritma enkripsi

Rijndael digunakan oleh pemerintahan Amerika sebagai standar enkripsi

sysmmetric-key, atau Advanced Encryption Standard (AES). AES

diumumkan secara resmi oleh National Institute of Standards and Technology

(NIST) sebagai U.S. FIPS PUB 197 (FIPS 197) pada 26 November 2001,

setelah 5 tahun proses standarisasi dimana ada 15 desain block cipher bersaing

untuk terpilih menjadi algoritma enkripsi yang cocok.

Algoritma Adalah Kekuatan untuk

Enkripsi

Banyak

algoritma enkripsi yang terkenal dan mereka semua memiliki fungsi yang

berbeda-beda. Mereka memiliki dua karakteristik yaitu mengidentifikasi dan yang

membedakan algoritma enkripsi antara satu dengan yang lain adalah kemampuan

untuk melindungi data dari serangan dan kecepatan dan efisiensi dalam melakukan

enkripsi.

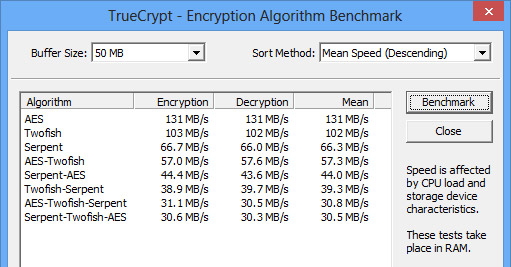

Sebagai

contoh yang mudah dipahami adalah perbedaan kecepatan antara berbagai jenis

enkripsi, kamu bisa menggunakan tool benchmarking yang ada di TrueCrypt’s

volume creation wizard. Seperti yang kamu lihat, AES sejauh ini adalah tipe

enkripsi tercepat dan terkuat.

Ada metode

enkripsi yang cepat dan lambat, dan mereka semua memiliki fungsi yang berbeda.

Jika kamu ingin mencoba untuk melakukan dekripsi data kecil, kamu bisa

menggunakan enkripsi yang kuat atau bahkan melakukan enkripsi dua kali dengan

berbagai jenis enkripsi. Kalau kamu butuh sesuatu yang cepat, kamu bisa

menggunakan AES.

Untuk

perbandingan atau benchmark tipe enkripsi, kamu bisa melihat Washington

University of St. Louis, dimana kamu bisa melakukan berbagai test pada

rutinitas yang berbeda dan memiliki penjelasan yang sangat geek.

Jenis-Jenis Enkripsi di Era Modern

Semua

algoritma enkripsi yang sudah kita bahas tadi sebagian besar menggunakan dua

jenis enkripsi, yaitu:

Ø

Algoritma Symmetric key menggunakan kunci enkripsi yang terkait atau identik untuk enkripsi dan

dekripsi.

Ø

Algoritma Asymmetric key menggunakan kunci berbeda untuk enkripsi dan

dekripsi. Biasanya ini disebut sebagai Public-key Cryptography.

1. Enkripsi Symmetric key

Untuk

menjelaskan konsep enkripsi ini, kita akan menggunakan sedikit penjelasan dari Wikipedia untuk memahami bagaimana cara kerja

algoritma Symmetric.

Alice

menaruh sebuah pesan rahasia di dalam kotak dan mengunci kotak menggunakan

gembok dan ia memiliki kuncinya. Kemudian dia mengirimkan kotak ke Bob melalui

surat biasa. Ketika Bob menerima kotak, ia menggunakan kunci salinan sama

persis yang dimiliki Alice untuk membuka kotak dan membaca pesan. Bob kemudian

dapat menggunakan gembok yang sama untuk membalasa pesan rahasia.

Dari contoh

itu, algoritma sysmmetric-key dapat dibagikan kepada stream cipher dan block

cipher. Stream cipher mengenkripsi satu per satu bit dari pesan, dan block

cipher mengamil beberapa bit, biasanya 64bit dan mengenkripsi mereka menjadi

satu bagian. Ada banyak algoritma berbeda dari symmetric termasuk Twofish,

Serpent, AES (Rijndael), Blowfish, CAST5, RC4, TDES, and IDEA.

2. Enkripsi Asymmetric key

Pada metode

asymmetric key, Bob dan Alice memiliki gembok yang berbeda, bukan satu gembok

dengan beberapa kunci seperti contoh symmetrick key di atas. Tentu saja contoh

ini lebih sederhana daripada yang seharusnya, tapi sebenarnya jauh lebih rumit.

Pertama

Alice meminta Bob untuk mengirim gembok yang terbuka melalui surat biasa,

sehingga ia tidak membagikan kuncinya. Ketika Alice menerimanya, ia

menggunakannya untuk mengunci sebuah kota yang berisi pesan dan mengirimkan

kotak dengan gembok terkunci tadi ke Bob. Bob kemudian membuka kotak dengan

kunci yang ia pegang karena itu gembok miliknya untuk membaca pesan Alice.

Untuk membalasnya, Bob harus meminta Alice untuk melakukan hal yang sama.

Keuntungan

dari metode asymmetric key adalah Bob dan Alice tidak pernah berbagi kunci

mereka. Hal ini untuk mencegah pihak ketiga agar tidak menyalin kunci atau

memata-matai pesan Alice dan Bob. Selain itu, jika Bob ceroboh dan membiarkan

orang lain untuk menyalin kuncinya, pesan Alice ke Bob akan terganggu, namun

pesan Alice kepada orang lain akan tetap menjadi rahasia, karena orang lain

akan memberikan gembok milik mereka ke Alice untuk digunakan.

Enkripsi

asymmetric menggunakan kunci yang berbeda untuk enkripsi dan dekripsi. Penerima

pesan memiliki sebuah kunci pribadi dan kunci publik. Kunci publik diberikan ke

pengirim pesan dan mereka menggunakan kunci publik untuk melakukan enkripsi

pesan. Penerima menggunakan kunci pribadi untuk membuka pesan enrkipsi yang

telah dienkripsi menggunakan kunci publik si penerima.

Ada satu

keuntungan melakukan enkripsi dengan menggunakan metode ini. Kita tidak perlu

mengirim sesuatu yang rahasia (seperti kunci enkripsi kita atau password)

melalui saluran yang tidak aman. Kunci publik kamu akan leihat ke dunia dan itu

bukan rahasia. Kunci rahasia kamu akan tetap aman di komputer kamu, dimana itu

tempatnya.

http://id.wikipedia.org/wiki/Keamanan_komputer

http://www.plimbi.com/article/3214/pengertian-enkripsi

EL-670 Jaringan Komputer, Model dan Analisis. Pujo Lastono - 23298086

Tidak ada komentar:

Posting Komentar